脆弱性開示ポリシーの書き方

バグバウンティとはなにか、脆弱性診断の種別などについて詳しく知りたい方は脆弱性診断とは(⾮エンジニア向け)もしくは脆弱性診断とは(エンジニア向け)もぜひご参照ください。

バグハンターの招聘をお考えの方は、この記事をぜひ参考にしてください。脆弱性開示のプロセスを依頼することで、バグハンターの利用を最大限に成功させるための方法を紹介します。まず、脆弱性開示ポリシーの書き方に入る前に、基本的な説明をします。

目次

脆弱性情報開示ポリシーとは?

脆弱性開示ポリシー(VDP)は、バグハンターが企業に脆弱性を提出する際の概要を示すものです。VDPは、セキュリティ上の問題が発見されないリスクを軽減するだけでなく、企業にとって次のような利点があります。

- 脆弱性報告プロセスの合理化

- 情報セキュリティとデータ保護へのコミットメントを示す

- ステークホルダーや顧客との信頼関係構築

- バグハンターが企業のサービスをテストする際のルールを確立する

情報開示ポリシーは、脆弱性を報告するすべてのバグハンターに適用されます。しかし、組織にとっては、誠実に活動する外部のアクターと協力する意思を示す機会でもあります。

なぜ脆弱性開示ポリシーが必要なのか?

脆弱性開示のポリシーが定まっていないと、本来ならうまくいくはずの両者の協力関係に齟齬が生じる可能性があります。また、バグハンターは、報告手段が不明な場合、バグを報告しないこともあります。

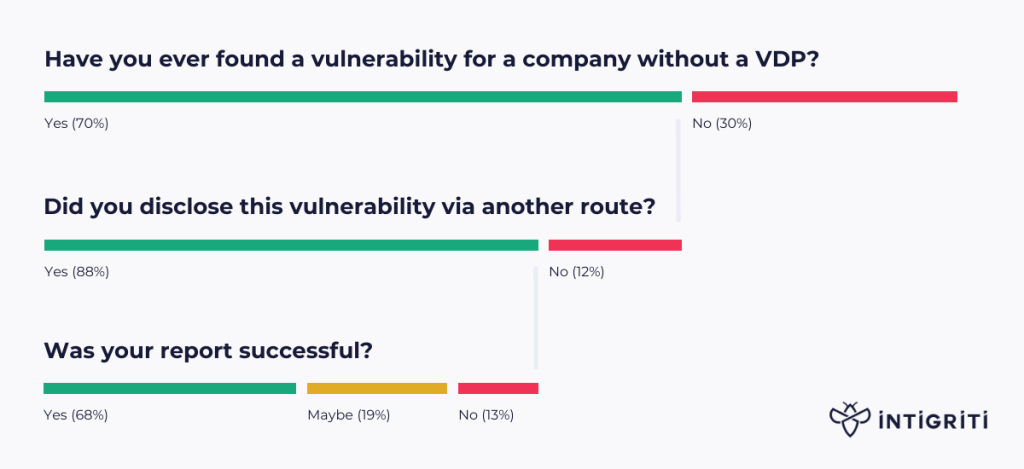

例えば、Ethical Hacker Insights Reportによると、Intigritiのコミュニティ内では、70%のバグハンターがVDPを持たない組織の脆弱性を発見したと答えています。このうち、12%は報告をエスカレーションしていません。また、報告したバグハンターのうち32%は、その報告が情報公開プロセスをうまく通過したかどうかわからないと回答しています。つまり、潜在的なリスクの44%が未検出のままであることがわかります。

潜在的なセキュリティリスクを認識しなければ、それを修正することはできません。このため、企業がバグハンターを招き、セキュリティに貢献してもらうためには、脆弱性開示ポリシーが必要なのです。

脆弱性開示ポリシーの書き方

VDPは、バグハンターと組織が開示プロセスから何を期待できるかについての情報を含む必要がありますので、以下の6つの主要な構成要素を提案します。

- 会社概要

- コミットメント

- 対象範囲

- 法的セーフハーバー

- 報告方法

- 提出後の注意点

脆弱性開示ポリシーに含めるべき6つの要素

1. 会社概要

この冒頭部分には、あなたのビジネスの背景を簡単に説明するようにしてください。例えば

- どんな会社なのか

- 事業目的

- 専門性

- 客層

- その他の関連するステークホルダーグループ

ビジネスに関するコンテキストを提供する理由は、セキュリティの観点から何が重要かをバグハンターが知るのに役立つからです。

2. コミットメント

この部分では、顧客やステークホルダーに対するコミットメントを宣言し、彼らのデータをどのように安全に保つつもりかを説明します。このセクションでは、なぜそのようなポリシーを持つのか、また、そのポリシーがあなたのビジネスの約束を守るためにどのように役立つのかを紹介する良い機会です。

3. 対象範囲

この部分は主にバグハンターを対象としていますが、他の関係者(パートナー、規制当局、メディアなど)にとっても知っておくと役に立つものです。このセクションの本質は、バグハンターが脆弱性をテストするために、何が問題ないかを導くことです。しかし、この範囲では、次のことも強調しています。

- 報告すべき脆弱性の種類

- 企業が特にバグハンターにテストしてもらいたい製品、機能または資産

- 破壊テストやプライバシー侵害など、禁止されている行為

良い範囲とは、会社が認識している範囲の内側だけでなく、外側も明確に説明することです。そうすることで、最初から全員が同じ考えを持つことができるのです。

4. 法的なセーフハーバー

法的な影響を気にせずに、システムの脆弱性を開示してもらうために、バグハンターに行動の許可を与え、その範囲内であれば、法的措置がとられないことを保証することが重要です。

バグハンターの参加を積極的に促したいですね。それでは、使用する言語は明確かつ簡潔でありながら、魅力的にしましょう。以下は、セーフハーバーポリシーの一部としての一例です。

“[企業名]は、本ポリシーに則って実施される倫理的ハッキングを、刑法および民法上の「公認」に該当するものと考えます。[企業名]は、偶発的な善意の違反について民事訴訟を起こしたり、苦情を申し立てたりすることはありません。

第三者によってあなたに対して法的措置が開始され、あなたが本規約を遵守していた場合、[企業名]はあなたの行為が遵守され、当社の承認を得て行われたことを周知するための措置をとります。”

5. 報告方法

この部分では、バグハンターがどのようにあなたのビジネスに脆弱性を提出すべきかのプロセスを確立します。レポートの処理に必要な情報を報告者が知っていると思わず、できるだけ明確にし、次のような側面をカバーしてください。

- 望ましいコミュニケーションチャンネル

- 記載すべき情報

- 特定の言語の指定があるのか

バグハンターは企業のシステムをテストするために、すでに多大な時間と労力を費やしていることを念頭に置き、本当に必要な情報のみを尋ねることが重要です。あまりに多くのことを尋ねると、報告者が遠ざかってしまうかもしれません。

6. 投稿後の注意点

この部分は、報告書がどのように評価されるか、また、報告書が受理または却下された場合に何が起こるかについて概説するのに適しています。また、いつまでに報告を受けることができるかというタイムラインも定めておくとよいでしょう。

この情報を含めることで、バグハンターがどのような謝辞、表彰、報奨金を受け取ることが期待できるのか、期待値を管理することができます。また、バグハンターが報告した脆弱性を公表できるかどうかを知ることができる時期(もし可能であれば)も示しておく必要があります。

VDPはどこで公開すればいいのか?

脆弱性開示ポリシーの書き方を理解したところで、それを自社のWebサイトに設置するのが最適なのか、それともバグバウンティプラットフォームに設置するのが最適なのかを判断できるようになりました。

ウェブサイトでのVDPのホスティング

企業によっては、自社のWebサイトに直接VDPを追加することを選択する場合もあります。報告者専用のページを用意することで、報告者が希望する方法で連絡を取り、情報を提供することができるようになります。この開示経路を選択する企業は、securitytxt.orgにアクセスして、自社のウェブサイトにsecurity.txtファイルを追加し、その提案をする手順で進めることができます。

バグバウンティプラットフォームを利用した脆弱性開示の管理

バグバウンティプラットフォームは、多くの企業がバグバウンティプログラムを公開するために利用しているものです。バグバウンティプログラムは、脆弱性開示ポリシーと同様に、上記の6つの要素(会社概要、コミットメント、対象範囲、法的セーフハーバー、報告方法、投稿後の注意点)を含んでいます。例として、ランスタッド社は、バグバウンティプログラムの一部として、優れた脆弱性開示ポリシーの例を提供しています。

バグバウンティプラットフォームでは、脆弱性開示のプロセスはサードパーティによって管理されます。これは、プロセス全体を合理化するのに役立つだけでなく、報告書を提出した経験のあるバグハンターのコミュニティをすでに利用することができます。

脆弱性開示の経験が少ない場合は、トリアージチームのサポートを受けることができます。これらの専門家は、バグハンターと協力して、レポートが有効であり、対象範囲内であり、正しく提出されていることを確認します。企業にとっては、重複したレポートを受け取る可能性を減らし、提出された情報が脆弱性を適切にカバーしていることを確認することができます。

出典:Intigriti

The Ultimate Guide To VDP: How To Write A Vulnerability Disclosure Policy

バグバウンティプログラムを活用してみる

スリーシェイクは欧州を代表するバグバウンティプラットフォームを提供するIntigritiと世界で初めて提携。高い技術力を持ったスリーシェイクのセキュリティエンジニアが、専門的なトリアージ・英語でのコミュニケーションなどの運用を代行。セキュリティ領域の専門家がいない、社内のリソースをかけられない企業もバグバウンティプログラムを活用できます。