はじめに

Snowflakeでデータ分析基盤を構築するうえで、最も重要な要素の一つがロール管理です。これはデータガバナンスの活動の第一歩の位置付けでもあり、さらにはある程度成熟された基盤の状態からロールを再設計するコストが高いデメリットもあるため、可能であれば、Snowflakeを利用し始める段階で、ガバナンスを意識したロール設計を行うことが重要です。

この記事の想定読者

- これからSnowflakeを導入しようしている方

- すでにSnowflakeを導入しているが、ロール運用に負担を感じている方

- アクセスガバナンスが効いていないと感じている方

RBACとは

ロールベースアクセス制御(RBAC)とは、組織内の「役割(ロール)」に基づいて、システムへのアクセスを制御するセキュリティモデルです。認可されたユーザーのみが、必要な範囲でアクセスできるようにします。このモデルでは、権限が特定の役割にリンクされ、ユーザがこれらの役割に割り当てられることで、ユーザの権限と責任を効率的に管理できます。このアプローチは、不正アクセスのリスクを軽減し、規制コンプライアンスをサポートします。

RBACは、権限を個々のユーザーではなく役割(ロール)に紐づけることで、効率性、柔軟性、拡張性を高める機能です。

RBACの主要コンポーネントには、ロール、権限、ユーザが含まれます。

- ロールは、ユーザがシステム内で実行できるアクションを定義する一連の権限で構成されます。

- 権限は、データの読み取りや変更など、リソースに関連付けられた特定のアクセス権です。

- ユーザは、1 つ以上のロールに割り当てられた個人であり、職務に基づいてアクセス レベルが決定されます。

RBAC の構造化されたアクセス制御アプローチにより、セキュリティが強化され、管理プロセスが簡素化され、組織は機密データを保護しながら、運用効率とデータに基づく意思決定を促進できるようになります。

ロール管理を導入するメリット

Snowflakeを使うときに大事なのが「RBAC(Role-Based Access Control)」という考え方です。これは簡単にいうと、「人ごとに権限をバラバラに設定するのではなく、役割(ロール)ごとにまとめて管理する仕組み」です。

これを導入すると、次のようなメリットがあります。

- セキュリティが強化される

- 「営業は売上データまで」「経理は会計データまで」といった形で、必要な人だけが必要なデータにアクセスできるようになります。不正アクセスやうっかりミスでの情報漏洩を防げます。

- 管理がラクになる

- 例えば新しく営業担当が入ったとき、個別に権限を割り当てなくても「営業ロール」を付与するだけでOK。退職した人もロールを外せば一発で権限がなくなるので、抜け漏れがなくなります。

- 運用効率が上がる

- 「誰がどこまで見れるか」をロールで整理しておくことで、アカウント管理がシンプルになり、監査対応やセキュリティレビューの工数も減ります。新入社員のオンボーディングも早くなり、IT部門の負担を大きく減らせます。

要するに「ロール管理をしっかりやると、安全で効率的にSnowflakeを使える」ってことです。

ロール管理の設計の勘所(ベストプラクティス)

ここでは、運用・設計・監視のベストプラクティスをご紹介します。

運用方針

機密情報を保護するため、次の原則や運用が重要です。

- 制御とアクセスを分離すること:

- 制御:アクセスを制御すること管理ロールもしくは機能ロール

- アクセス:オブジェクトへのアクセスを管理するアクセスロール

- 最小権限の原則を採用:組織は、ユーザには業務遂行に必要な最小限のアクセス権限のみを付与する

- 定期的な権限の棚卸し:ロールと権限を定期的に確認・更新することも重要です。

- これは、ユーザの離職や職務内容の変更に伴うリスクを軽減するのに役立ちます。

- 命名規則による理解向上:ロールに明確な命名規則を設けることで、組織全体でアクセスレベルの管理と理解を向上できます。

設計方針

役割と権限の設定を始めるにあたり、管理者は組織の構造とデータアクセス要件を反映した様々な役割を定義する必要があります。例えば、

- データアナリスト

- 役割:売上や顧客データの分析

- 権限:SELECT権限(読み取り専用)、分析用スキーマの利用

- データエンジニア

- 役割:ETLやデータパイプラインの構築

- 権限:テーブル作成、ステージ利用、ロードスクリプト実行

- データサイエンティスト

- 役割:機械学習モデルの開発

- 権限:特定スキーマへのアクセス、ワークシート利用

といった役割の作成が含まれ、それぞれにそれぞれの責任に応じた特定の権限が付与されます。役割が確立されたら、これらの役割に権限を割り当て、ユーザがそれぞれの職務に必要なリソースのみにアクセスできるようにします。

定期的な監視

最後に、設定が正しく運用されているかを監視しましょう。

- 監査ビューの活用:

SNOWFLAKE.ACCOUNT_USAGE.GRANTS_TO_ROLESを使えば「どのロールに何の権限があるか」を一覧できます。 - アクセス履歴のチェック:

ACCESS_HISTORYビューで「誰がどのデータにアクセスしたか」を確認できます。異常なアクセスがあれば検知可能です。

【実践】Snowflakeロール構築

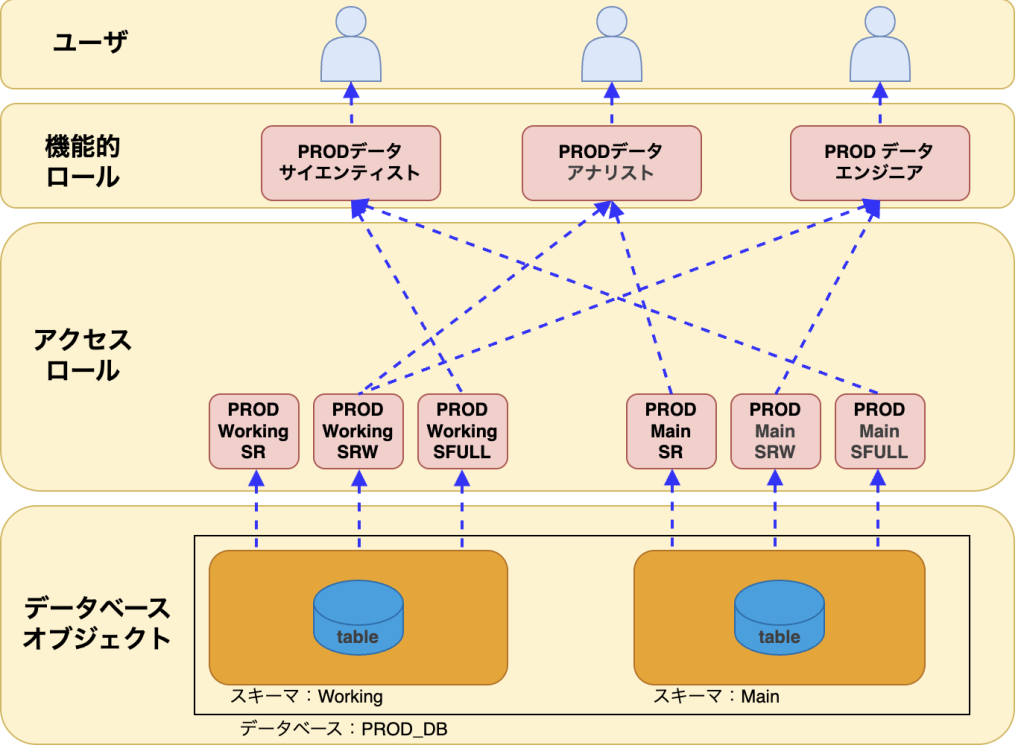

オブジェクト向けロール構築例

ロールを目的別に2種類作成します。

- 機能的ロール:

- ユーザに付与する機能を意味するロールです

- 例えば、ユーザAがデータサイエンティスト的な役割を持つならデータサイエンティストと言う機能を意味するロールを作成します

- アクセスロール:

- 機能的ロールに継承させるアクセスを定義したロールです

- 例えばデータサイエンティストに必要な次のアクセス権限です

- SFULL(スキーマへのフルアクセスの意味)

その他に、Secondary Rolesやポリシーベース制御(Row Access Policy / Masking Policy)もイメージとしては、目的別ロールとして作成し、適宜ユーザに付与を行います。

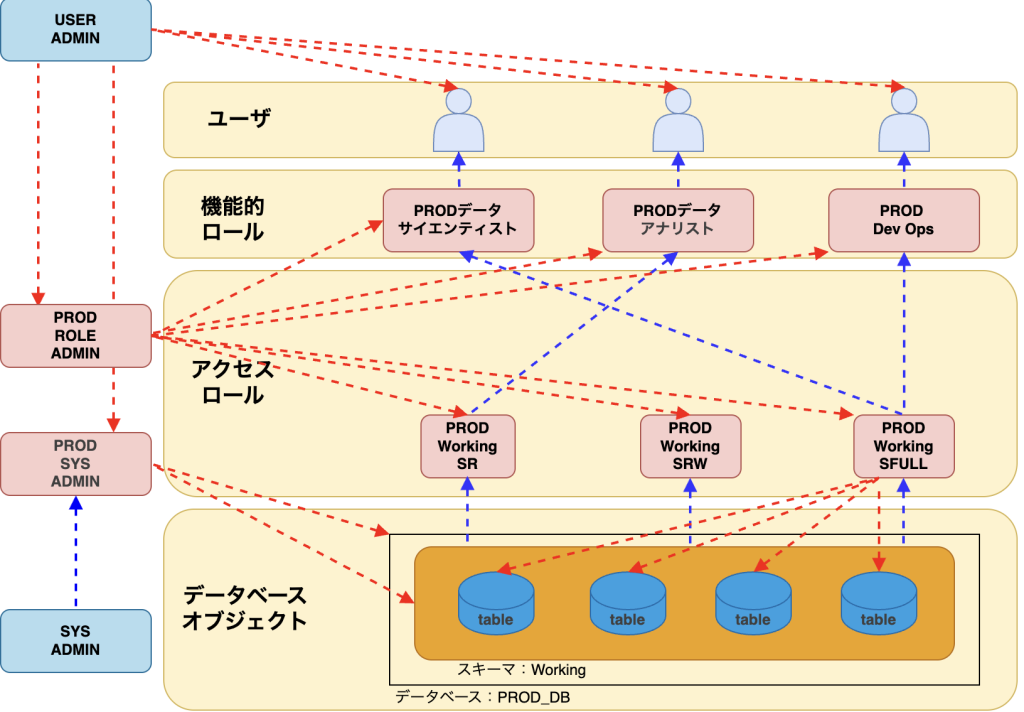

実際の構築イメージ

赤い点線:オブジェクトの作成

青い点線:権限の継承

ロール管理の運用

ロールをどのようにメンテナンス&運用すべきか?

目的に合わせて、機能別ロールとアクセスロールを組み合わせるだけです。ただし、ユーザやオブジェクト、アクセスロールの権限パターンが増えるたびにそれらを作成する手間が増えるため、ユーザ以外はTerraformでコード管理することを推奨します。

よくある失敗例

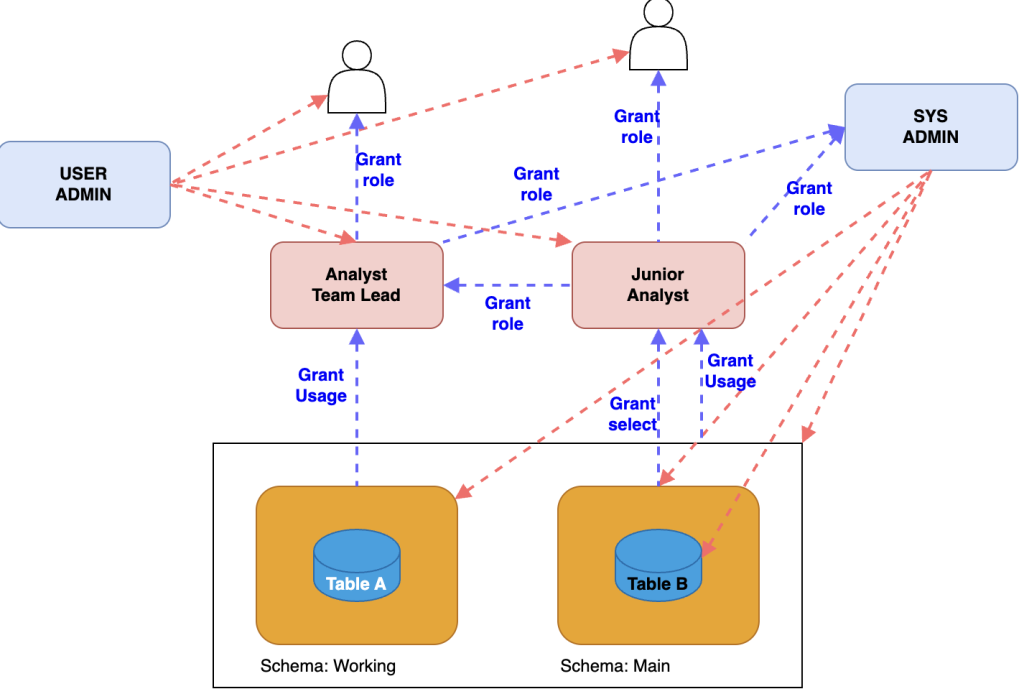

機能的/アクセスロールを分離せず1つのロールで設計すると・・・・

上記のようにユーザとロールが1対1で紐づいており、柔軟性拡張性がなく複雑になりがちです。

権限の追加や削除も個別に対応する必要があり、運用コストに負荷がかかりがちです。

まとめ

Snowflake でのデータ分析基盤構築においては、最初に適切なロール管理(RBAC)の設計が重要です。RBAC はユーザごとではなく役割ごとに権限をまとめる仕組みで、セキュリティ強化や運用効率化に効果的です。設計時には機能ロールとアクセスロールを分離し、最小権限の原則や命名規則を取り入れることが推奨されます。また、監査ビューやアクセス履歴を活用し、定期的に棚卸しや監視を行うことでガバナンスを維持できます。誤った設計(ユーザとロールを1対1で紐付けるなど)は柔軟性を欠き、運用コスト増につながるため注意が必要です。